الرئيسية

أخبارعاجلة

رياضة

- أخبار الرياضة الإماراتية والعربية والعالمية

- أخبار الرياضة والرياضيين

- فيديو اخبار الرياضة

- نجوم الملاعب

- أخبار الرياضة

- ملاعب

- بطولات

- أندية الإمارات

- حوارات وتقارير

- رياضة عربية

- رياضة عالمية

- موجب

- سالب

- مباريات ونتائج

- كرة الطائرة

- كرة اليد

- كرة السلة

- رمي

- قفز

- الجري

- تنس

- سيارات

- غولف

- سباق الخيل

- مصارعة

- جمباز

- أخبار المنتخبات

- تحقيقات

- مدونات

- جمباز

ثقافة

إقتصاد

فن وموسيقى

أزياء

صحة وتغذية

سياحة وسفر

ديكور

تطوّر الهجمات الإلكترونية يفرض واقعًا جديدًا على مدراء الأمن الإلكتروني

لندن - مصر اليوم

كشفت شركة “آي بي إم” (IBM) الثلاثاء عن نتائج تقريرها “إكس-فوريس” (X-Force) حول اتجاهات ومخاطر الأمن الإلكتروني لمنتصف 2013. حيث يُظهر التقرير أهمية تركيز مدراء أمن المعلومات على تعزيز معلوماتهم ومعرفتهم في مجال الهجمات الإلكترونية وثغرات الأمن الإلكتروني الآخذة بالتطور عبر العديد من الوسائل، كالأجهزة والاتصالات المتنقلة وشبكات التواصل الاجتماعي، وذلك من أجل مواجهة التهديدات الأمنية الناشئة بشكل أكثر فعالية. يدرك مدراء أمن المعلومات أن أساليب الهجمات الإلكترونية المُجرّبة والحقيقية يمكن أن تتسبب بأضرار هائلة للمؤسسات والشركات. فالثغرات الأمنية المعروفة التي لا تتم معالجتها في تطبيقات الإنترنت وبرمجيات نقاط الاتصال وخوادم الشبكات تفتح مجالًا لحدوث الهجمات الإلكترونية، وتستمر التطبيقات والبرمجيات المشتملة على هذه الثغرات في تسهيل حدوث الاختراقات الأمنية عامًا بعد عام. ومع ذلك، يكشف أحدث تقارير (X-Force) أن مرتكبي الهجمات الإلكترونية يقومون بتحسين مهاراتهم، مما يسمح لهم بزيادة عائداتهم عبر استغلال بيانات المستخدمين، حيث أنهم يستغلّون ثقة المستخدمين لتنفيذ الهجمات الإلكترونية عبر وسائل جديدة، مثل شبكات التواصل الاجتماعي وتقنية الاتصالات المتنقلة إضافة إلى الهجمات المركّزة (waterhole). ارتفاع نسبة استغلال العلاقات الموثوقة: مع حلول منتصف عام 2013، استمر مرتكبو الهجمات الإلكترونية بالتركيز على استغلال العلاقات الموثوقة، وذلك عبر شبكات التواصل الاجتماعي ابتداءً من البريد المزعج ووصولًا إلى إرسال الروابط الإلكترونية الخبيثة التي تَظهر وكأنها مُرسلة من قبل صديق أو شخص “يتبعه” المستخدم عبر مواقع التواصل. وتعمل هذه الهجمات على توفير نقطة دخول إلى الشركات والمؤسسات. وللدفاع عن مستخدميها، قامت شبكات التواصل الاجتماعي بإجراءات استباقية تتمثل في المسح المسبق للروابط الإلكترونية في الرسائل والمنشورات العامة والخاصة. ويقوم مرتكبو الجرائم الإلكترونية ببيع حسابات على مواقع شبكات التواصل الاجتماعي، يعود بعضها لأشخاص حقيقيين تم انتهاك بياناتهم وأخرى مزيفة وتم تصميمها لتكون موثوقة من خلال سجلات حقيقية وشبكة من العلاقات. وأقل ما يمكن أن يفعله هؤلاء المجرمون عبر هذه الحسابات أن يقوموا بتضخيم عدد معجبي أو مشاهدي صفحة ما، بل إن هناك استخدامات أكثر مكرًا تشمل إخفاء هوية أحدهم للقيام بأنشطة إجرامية، وهو ما يُعرف عبر الإنترنت بالهوية المزيفة ولكن مع وجود أصدقاء وعلاقات لتكتمل الخدعة. ويتوقع تقرير (X-Force) أن تصبح تطبيقات هندسة شبكات التواصل الاجتماعي أكثر تطورًا، وذلك نظرًا لقيام مرتكبي الهجمات الإلكترونية بإنشاء اتصال متطور بين شبكات من الهويات الشخصية مع تطوير فنون لخداع ضحايا هذه الهجمات. ورغم توفر التطورات التكنولوجية وأنظمة التحكم وتحسين واتباع أفضل الممارسات، إلا أن اعتقاد المستخدمين بموثوقية بعض المواقع الإلكترونية يمكن أن يسمح للمجرمين بالتحايل على أي نظام حماية للأمن الإلكتروني. الهجمات الإلكترونية المركّزة: يعمد مرتكبو الهجمات الإلكترونية إلى وسائل فعالة لاستغلال بيانات المستخدمين، ومن أبرزها توجيه هجماتهم إلى أهداف مركزية واستراتيجية، مثل المواقع الإلكترونية التي تحظى باهتمام خاص وتشهد استخدامًا كثيفًا من قبل مجموعة معيّنة من الأهداف المحتملة. فيمكن أن لا تتمتع تلك الأهداف المركزية دائمًا بإجراءات وأنظمة أمنية قوية، وحتى لو كانت تحظى بذلك، فإن فرصة انتهاك قاعدة بيانات المستخدمين تستحق عناء وتكلّف اكتشاف طريقة لاختراقها. وتعتبر هذه الهجمات المركّزة (waterhole) أفضل مثال على كيفية استخدام الإجراءات المتطورة للوصول إلى أهداف لم تكن معرّضة للتهديدات الإلكترونية سابقًا. ومن خلال انتهاك المواقع المركزية واستخدامها لخدمة البرمجيات الخبيثة، يتمكن مرتكبو الهجمات الإلكترونية من الوصول إلى ضحايا من المستخدمين ذوي المعرفة والإلمام بالتقنيات والذين لا يمكن خداعهم بسهولة عبر محاولات تصيّد المعلومات، ولكنهم غالبًا لا يشكّون بأن المواقع التي يثقون بها يمكن أن تكون خبيثة. أساليب تشتيت الانتباه: يمكن استخدام هجمات (DDoS) “أي الهجمات الموزعة لحجب خدمة الإنترنت Distributed-Denial-of-Service” من أجل تشتيت انتباه مسؤولي تقنية المعلومات في مؤسسة ما، مما يسمح لمرتكبي هذه الهجمات باختراق أنظمة أخرى في المؤسسة بينما يضطر مسؤولو تقنية المعلومات لاتخاذ قرارات صعبة بناء على الخطورة، وربما دون توضّح الصورة الكاملة لما يجري. وقد أظهر مرتكبو الجرائم الإلكترونية تطورًا تقنيًا في مجال هجمات (DDoS) باستخدام أساليب لزيادة كميات عرض النطاق الترددي الفعال كطريقة قوية وحديثة لتعطيل الأعمال التجارية من خلال قطع خدمة الإنترنت إضافة إلى أساليب جديدة للتحايل على تدابير الحد من هجمات (DDoS). وفي ضوء التزايد المستمر لحدوث عمليات اختراق البيانات، أصبحت العودة إلى اتخاذ التدابير الأساسية للأمن الإلكتروني أكثر أهمية من أي وقت مضى. وإلى جانب ضرورة تبسيط التعقيدات التقنية، فإن تثقيف كافة المستخدمين في المؤسسة بأن تدابير الأمن الإلكتروني تعتبر بمثابة نهج دائم وليس أمرًا استثنائيًا، يمكن أن يساهم بشكل كبير في التقليل من حدوث هذه الاختراقات الأمنية الإلكترونية.

GMT 18:54 2026 الأربعاء ,11 آذار/ مارس

قراصنة إيرانيون يخترقون موقع أكاديمية اللغة العبرية ويتركون رسالة تهديدGMT 23:23 2026 الأربعاء ,14 كانون الثاني / يناير

ستارلينك توفر الإنترنت مجاناً في إيران وسط قطع الاتصالاتGMT 23:42 2025 الخميس ,02 تشرين الأول / أكتوبر

الذكاء الاصطناعي بين فرصة للتقليص ومخاطر لتوسيع فجوة الأجور بين الجنسينGMT 02:06 2025 الإثنين ,15 أيلول / سبتمبر

جامعة محمد بن زايد تستخدم تقنيات الذكاء الاصطناعي لتحسين خدمات الرعاية الصحيةGMT 07:59 2025 الجمعة ,05 أيلول / سبتمبر

الصين توظف القطاع الخاص لتطوير تقنيات الذكاء الاصطناعي العسكريGMT 06:11 2025 الإثنين ,02 حزيران / يونيو

أبل توسع برنامج إصلاح "افعل ذلك بنفسك" ليشمل أجهزة M3 MacGMT 06:11 2025 الإثنين ,02 حزيران / يونيو

مايكروسوفت تتعاون مع Nvidia وIntel لتحسين دعم الترقية فى ألعاب الكمبيوترGMT 04:06 2024 الأحد ,08 كانون الأول / ديسمبر

مركز محمد بن راشد للفضاء يحتفل بمرور 18 عاماًعلى تأسيسهإيران تحدد منطقة للمراقبة العسكرية في مضيق هرمز تشمل المياه الإقليمية بالإمارات وعُمان

طهران - صوت الإمارات

نشرت الهيئة التنظيمية الإيرانية الجديدة الخاصة بمضيق هرمز، خريطة جديدة تحدد المنطقة الخاضعة لـ'إشراف' قواتها المسلحة، والتي تشمل مناطق بالمياه الإقليمية لكل من دولة الإمارات العربية المتحدة وسلطنة عُمان. ...المزيدأنغام تحيي حفلاً غنائيًا في دبي يوم 19 يونيو / حزيران المقبل

دبي - صوت الإمارات

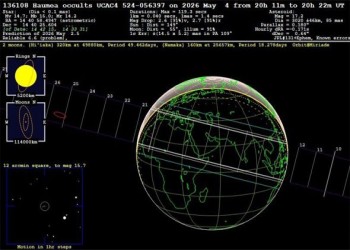

تستعد النجمة أنغام لإحياء حفل غنائي يوم 19 يونيو المقبل في مدينة دبي، حيث تقدم خلاله مجموعة متنوعة من أشهر أغانيها القديمة والحديثة ضمن سلسلة الحفلات الفنية التي يحييها نجوم الغناء في عدد من الدول العربية. ويأتي ال�...المزيداحتجاب فلكي نادر للكوكب القزم "هوميا" يُرصد الإثنين في العالم العربي

أبوظبي - صوت الإمارات

أعلن مركز الفلك الدولي أن مساء يوم الإثنين سيشهد ظاهرة فلكية استثنائية تتمثل في احتجاب الكوكب القزم هوميا لأحد النجوم، حيث سيعبر أمامه ويحجبه بالكامل لمدة قد تصل إلى 119 ثانية، في حدث يمكن رصده من معظم أنحاء العالم ا...المزيدمحمد الشرقي يشهد توقيع مذكرة تفاهم بين بيت الفلسفة وجائزة المقال الإماراتي

الفجيرة - صوت الإمارات

شهد الشيخ محمد بن حمد الشرقي ولي عهد الفجيرة في مكتبه بالديوان الأميري توقيع مذكرة تفاهم بين بيت الفلسفة بالفجيرة وجائزة المقال الإماراتي، بهدف تعزيز التعاون الثقافي والفكري ودعم الإبداع والكتابة في الدولة. ووقّ�...المزيدمحمد صلاح يصنع هدفًا ويغادر باكيًا وسط تصفيق جماهير ليفربول بعد التعادل مع برينتفورد

لندن - صوت الإمارات

كشف النجم الدولي المصري محمد صلاح عن أحاسيسه في ظهوره الأخير مع فريقه ليفربول، الذي خاض معه آخر مبارياته أمام برينتفورد، في بطولة الدوري الإنجليزي الممتاز لكرة القدم.وصنع صلاح هدف ليفربول الوحيد خلال تعادله 1 - 1 مع ...المزيدمستويات طبيعية من فيتامين B12 قد تخفي خطرًا صامتًا على صحة أدمغة كبار السن

واشنطن ـ صوت الإمارات

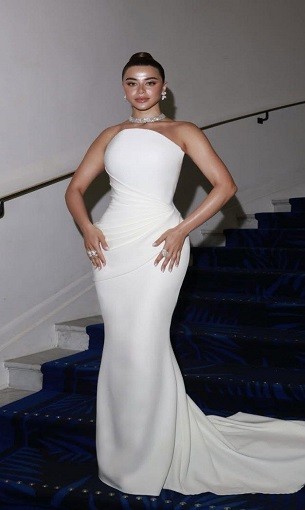

حذّرت دراسة علمية حديثة من أن المستويات التي تُعتبر “طبيعية” من فيتامين B12 في تحاليل الدم قد لا تعكس دائمًا الحالة الحقيقية لصحة الدماغ لدى كبار السن، مشيرة إلى احتمال وجود تأثيرات خفية لا يتم اكتشافها بالقيا�...المزيديارا السكري تخطف الأنظار بإطلالات راقية في مهرجان كان 2026

القاهرة - صوت الإمارات

واصلت يارا السكري تأكيد حضورها كواحدة من أكثر النجمات الشابات أناقة خلال مشاركتها في فعاليات مهرجان كان السينمائي 2026، حيث لفتت الأنظار بسلسلة من الإطلالات الراقية التي جمعت بين البساطة والفخامة، واعتمدت خلالها تصاميم مجسّمة أبرزت رشاقتها بأسلوب أنثوي ناعم وعصري. وفي أول ظهور لها على السجادة الحمراء للمهرجان، تألقت يارا بفستان أبيض طويل بدون أكمام بقصة مستقيمة مجسّمة، تميز بتفاصيل الدرابيه الهندسية عند منطقة الخصر وانسدل بذيل ناعم منح الإطلالة طابعاً ملكياً راقياً. ونسقت معه مجوهرات ماسية فاخرة وتسريحة الكعكة العالية مع مكياج نيود هادئ ركز على إبراز ملامحها الطبيعية. كما ظهرت خلال إحدى الأمسيات الخاصة بإطلالة سوداء كلاسيكية، اختارت فيها فستاناً مجسماً بقصة الكورسيه والكتفين المكشوفين، مع ياقة هندسية عصرية أضافت لمسة �...المزيد Maintained and developed by Arabs Today Group SAL

جميع الحقوق محفوظة لمجموعة العرب اليوم الاعلامية 2025 ©

Maintained and developed by Arabs Today Group SAL

جميع الحقوق محفوظة لمجموعة العرب اليوم الاعلامية 2025 ©

أرسل تعليقك