الرئيسية

أخبارعاجلة

رياضة

- أخبار الرياضة الإماراتية والعربية والعالمية

- أخبار الرياضة والرياضيين

- فيديو اخبار الرياضة

- نجوم الملاعب

- أخبار الرياضة

- ملاعب

- بطولات

- أندية الإمارات

- حوارات وتقارير

- رياضة عربية

- رياضة عالمية

- موجب

- سالب

- مباريات ونتائج

- كرة الطائرة

- كرة اليد

- كرة السلة

- رمي

- قفز

- الجري

- تنس

- سيارات

- غولف

- سباق الخيل

- مصارعة

- جمباز

- أخبار المنتخبات

- تحقيقات

- مدونات

- جمباز

ثقافة

إقتصاد

فن وموسيقى

أزياء

صحة وتغذية

سياحة وسفر

ديكور

هجمة أمنية صامتة تصيب 1000 حاسب حول العالم

هجمة أمنية صامتة على الحواسيب

واشنطن - صوت الامارات

كشف خبراء أمن المعلومات في شركة «مايكروسوفت»، أخيراً، عن وقوع هجمة أمنية خطرة من فئة «الهجمات الصامتة»، أي التي تتم من دون أن يدري بها ضحاياها على الإطلاق، حيث أصابت 80 ألف حاسب حول العالم، موضحين أن مجرمي الإنترنت استخدموا في هذه الهجمة البرمجيات الخبيثة المتخصصة في تنفيذ ما يعرف بـ«تعدين العملات المشفرة»، التي يتم خلالها السيطرة على حاسبات الضحايا، لاستغلال جزء غير معروف من قوة المعالجة والذاكرة الإلكترونية لمصلحة المجرمين والمهاجمين الذين أطلقوها، ويرغبون في الحصول على عملات الإنترنت الرقمية المشفرة عالية القيمة وتوليدها، وفي مقدمتها عملة «بيتكوين».

جاء ذلك في تدوينة ظهرت على مدونة أمن المعلومات في موقع «مايكروسوفت» الرسمي، وكتبها جسلي كيم، رئيس فريق البحوث في حزمة برمجيات أمن المعلومات التي تنتجها مايكروسوفت تحت اسم «مايكروسوفت ديفيندر».

التسارع والانحسار ببطء

وأفاد خبراء «مايكروسوفت» بأن البرمجية الخبيثة الجديدة المستخدمة في الهجمة تحمل اسم «ديكس فوت»، مشيرين إلى أن البيانات الناتجة من عمليات تتبع ورصد هذه البرمجية، كشفت أنها أصابت أكثر من 80 ألف جهاز حول العالم حتى الآن، وتعد سلالة جديدة من البرمجيات الخبيثة التي تصيب الحاسبات العاملة بأنظمة تشغيل «مايكروسوفت ويندوز».

وذكر الخبراء أن المهاجمين استخدموا تكتيك التسارع والانتشار ببطء، والانحسار والتراجع ببطء، لافتين إلى أنه على الرغم من أن الهجمة تعد من النوع شائع الحدوث في مجال «تعدين العملات الرقمية»، إلا أن البرمجية الخبيثة المستخدمة فيها تنطوي على قدر عالٍ من التعقيد في أساليب تشغيلها وتقنيات عملها، ما يجعلها مميزة وذات خطورة عالية بين عدد لا يحصى من البرمجيات الخبيثة التي تنشط في أي وقت من الأوقات بغرض تعدين العملات.

وأوضحوا أن من أبرز جوانب التطور والتعقيد في الهجمة الجديدة، أساليب التهرب من الحماية ووسائل الكشف والدفاع، وقدرتها على تعديل التهديدات اليومية التي تقوم بها، لتعمل بعيداً عن أعين أنظمة الرصد.

«تنفيذ بلا ملفات»

وبيّن الخبراء أن الجزء المستخدم في الهجمة يكون هو الوحيد من البرمجيات الخبيثة، الذي يجري تثبيته وتخزينه على وحدة التخزين الخاصة بالحاسب الضحية، وكل فترة من الزمن تقوم هذه البرمجية الخبيثة بالعمل لفترة قصيرة مستخدمة تقنية تعرف باسم «تنفيذ بلا ملفات»، ويتم من خلالها تشغيل البرمجية الخبيثة داخل ذاكرة الحاسب فقط، ما يجعل الملفات الضارة غير مرئية بالنسبة لنظم مكافحة الفيروسات التقليدية، المستندة إلى تتبع آثار البرمجيات الضارة.

وأضافوا أنه من جوانب الحداثة والتعقيد الأخرى في هذه البرمجية، أنها تستخدم تقنية أخرى تسمى «العيش خارج الأرض»، وهي تقنية يتم فيها استخدام برمجيات شرعية ومقبولة من جانب نظم الحماية والرصد والدفاع في عملية التنجيم والتعدين، وذلك بدلاً من استخدام الملفات التنفيذية الخاصة بها وتشغيلها.

«تعدد الأشكال»

وكشف الخبراء أيضاً أن البرمجية الجديدة، هاجمت نظم وتطبيقات السحابة، حيث تم استخدام تقنية «تعدد الأشكال» التي تعمل على تغيير آثار وبصمات البرمجيات الخبيثة، مشيرين إلى أنه استناداً إلى هذه التقنية استطاع المهاجمون تغيير أسماء الملفات وعناوين الإنترنت المستخدمة في شن الهجمات مرة كل ما يراوح بين 20 و30 دقيقة.

ووفقاً لما ذكره خبراء «مايكروسوفت» فإن المهاجمين استخدموا أسلوباً معروفاً باسم «الحمولة من المرحلة الثانية»، كآلية لنشر هذه البرمجية الخبيثة في حاسبات الضحايا، وهي طريقة تُتّبع في إسقاط البرمجية الخبيثة على الحاسبات الضحية، من خلال برامج ضارة من نوع آخر، كوسيلة للتعمية والتضليل، مثلما يحدث في الحرب الحقيقية، حينما يتم القيام ببعض التكتيكات الخداعية لصرف نظر العدو عن الهجمة الرئيسة الحقيقية.

قد يهمك أيضًا:

"مايكروسوفت" تُعلن توديعها لـ"ويندوز 10 موبايل" للأجهزة الذكية

GMT 07:57 2020 الخميس ,11 حزيران / يونيو

حاسوب لوحي جديد قابل للطيِّGMT 07:55 2020 الخميس ,11 حزيران / يونيو

"تويتر" تختبر مميزات جديد على موقعها لأجهزة سطح المكتبGMT 07:55 2020 الخميس ,11 حزيران / يونيو

مايكروسوفت تختبر نسخة من ويندوز 10 ستطلقها العام القادمGMT 07:07 2020 الجمعة ,05 حزيران / يونيو

سامسونغ تطور شاشات موفرة للطاقة في الأجهزة الإلكترونيةGMT 19:02 2020 الإثنين ,27 إبريل / نيسان

هواوي تطرح حاسوبها اللوحي MatePad دون خدمات جوجلالإمارات تعلن الانسحاب من عضوية منظمة الأقطار العربية المصدرة للبترول "أوبك"

أبوظبي - صوت الإمارات

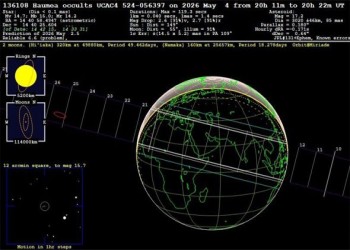

أعلنت الإمارات انسحابها من عضوية منظمة الأقطار العربية المصدرة للبترول (أوبك) في توقيت حساس يشهد تغيرات متسارعة بأسواق النفط والغاز. وقالت منظمة الأقطار العربية المصدرة للبترول (أوبك) في بيان يوم الأحد بشأن انسحاب ...المزيداحتجاب فلكي نادر للكوكب القزم "هوميا" يُرصد الإثنين في العالم العربي

أبوظبي - صوت الإمارات

أعلن مركز الفلك الدولي أن مساء يوم الإثنين سيشهد ظاهرة فلكية استثنائية تتمثل في احتجاب الكوكب القزم هوميا لأحد النجوم، حيث سيعبر أمامه ويحجبه بالكامل لمدة قد تصل إلى 119 ثانية، في حدث يمكن رصده من معظم أنحاء العالم ا...المزيدمحمد الشرقي يشهد توقيع مذكرة تفاهم بين بيت الفلسفة وجائزة المقال الإماراتي

الفجيرة - صوت الإمارات

شهد الشيخ محمد بن حمد الشرقي ولي عهد الفجيرة في مكتبه بالديوان الأميري توقيع مذكرة تفاهم بين بيت الفلسفة بالفجيرة وجائزة المقال الإماراتي، بهدف تعزيز التعاون الثقافي والفكري ودعم الإبداع والكتابة في الدولة. ووقّ�...المزيدصحيفة إماراتية تشيد بأداء رامي ربيعة مع العين

دبي - صوت الإمارات

أشادت صحيفة إماراتية بالدور الذي قدمه مدافع منتخب مصر ونادي العين رامي ربيعة خلال الموسم الجاري، مؤكدة أنه كان أحد أبرز العناصر التي ساهمت في تتويج الفريق بلقب الدوري الإماراتي، بفضل تأثيره الكبير في تنظيم الخط ال...المزيدتقرير إسباني يكشف عدم وجود لقاح متقدم أو معتمد لمواجهة فيروس هانتا

مدريد - صوت الإمارات

حذرت الجمعية الإسبانية لعلم المناعة من أن الجهود العلمية لتطوير لقاح ضد فيروس «الأنديز»، أحد أخطر سلالات فيروس هانتا، لا تزال في مراحل بحثية مبكرة، دون الوصول حتى الآن إلى مراحل متقدمة من التجارب السريرية أو ...المزيدأناقة درة في ربيع 2026 تجمع بين البساطة والراحة

تونس - صوت الإمارات

تحرص الفنانة درة على تقديم إطلالات يومية متجددة تعكس أسلوبًا عمليًا وأنيقًا في آنٍ واحد، خاصة خلال موسم ربيع 2026، حيث ظهرت في مجموعة من الإطلالات التي تناسب النزهات الصباحية والتنقلات اليومية، مع الحفاظ على لمسة أنثوية راقية وتفاصيل عصرية تمنحها حضورًا لافتًا دون مبالغة. في أحدث ظهور لها، اختارت درة إطلالة بسيطة مستوحاة من أسلوب الشارع، تمثلت في بنطال قصير وضيق باللون الأسود مع توب بنفس اللون، ونسقت فوقهما معطفًا خفيفًا باللون الكريمي بقصة مستقيمة وياقة عريضة، ما أضفى توازنًا أنيقًا على الإطلالة. وأكملت مظهرها بحذاء مدبب بكعب عالٍ، وسكارف منقوش حول العنق، مع حقيبة كتف داكنة ونظارة شمسية كبيرة، واعتمدت تسريحة شعر ويفي منسدلة. وفي إطلالاتها الصباحية الأخرى، برزت صيحة بنطال الدنيم كخيار أساسي، حيث اعتمدت تصاميم متنوعة تجمع ...المزيد Maintained and developed by Arabs Today Group SAL

جميع الحقوق محفوظة لمجموعة العرب اليوم الاعلامية 2025 ©

Maintained and developed by Arabs Today Group SAL

جميع الحقوق محفوظة لمجموعة العرب اليوم الاعلامية 2025 ©

أرسل تعليقك