الرئيسية

أخبارعاجلة

رياضة

- أخبار الرياضة الإماراتية والعربية والعالمية

- أخبار الرياضة والرياضيين

- فيديو اخبار الرياضة

- نجوم الملاعب

- أخبار الرياضة

- ملاعب

- بطولات

- أندية الإمارات

- حوارات وتقارير

- رياضة عربية

- رياضة عالمية

- موجب

- سالب

- مباريات ونتائج

- كرة الطائرة

- كرة اليد

- كرة السلة

- رمي

- قفز

- الجري

- تنس

- سيارات

- غولف

- سباق الخيل

- مصارعة

- جمباز

- أخبار المنتخبات

- تحقيقات

- مدونات

- جمباز

ثقافة

إقتصاد

فن وموسيقى

أزياء

صحة وتغذية

سياحة وسفر

ديكور

تفعيل إجراءات لمراقبة ورصد الفعاليات والسلوكيات المشبوهة

10 طرق لتجنب التهديدات الداخلية لنظم تكنولوجيا المعلومات

الهجمات الإلكترونية الخارجية

واشنطن -رولا عيسى

تخشى المؤسسات من التهديد الناجم عن اختراق الموظفين الداخليين لها باختراق البيانات وسرقتها وأصبح من بواعث القلق الكبير أكثر مما تسببه الهجمات الإلكترونية الخارجية التي يقوم بها الغرباء. إن التهديدات الداخلية لنظم تكنولوجيا المعلومات في مختلف المؤسسات هي من أكبر مواطن القلق للكثير من مديري تكنولوجيا المعلومات.

وأفضل الوصفات للجرائم الإلكترونية الداخلية تجمع بين الضغوط المالية على الموظف، مع سهولة الوصول إلى بيانات الشركات، ووجود مجموعة من منافذ الأسواق الإلكترونية السوداء المستعدة لتحويل تلك المعلومات إلى أموال. وللتصدي الفعال مع الجرائم الإلكترونية الداخلية مثل هذه، ينبغي على المؤسسات استخدام منهج أمني داخليًا خارجي يعمل على مراقبة ورصد الفعاليات والسلوكيات المشبوهة في أنحاء البنية التحتية الحاسوبية بأكملها. وإعطاء الأولوية للأصول المهمة التي تخزن المعلومات هو المفتاح الأول لتوفير المستوى اللازم من الأمن لمنع، واكتشاف، والاستجابة العاجلة للجرائم الإلكترونية الداخلية. خطوات الحماية وفيما يلي الخطوات التي ينبغي على مديري تكنولوجيا المعلومات اتخاذها للحيلولة دون فقدان البيانات على أيدي الموظفين الداخليين، وفقا لخبراء "إي ويك" الإلكترونية.

وتستند هذه الخطوات على معلومات من إسحاق كوهين، المؤسس والمدير التنفيذي لشركة (تيرامايند) المعنية بمراقبة الموظفين مع منصة لمنع وقوع التهديدات الداخلية التي تكشف، وتسجل، وتمنع السلوكيات الخبيثة من قبل المستخدمين.> تحديد البيانات المهمة والحساسة المطلوب حمايتها. لكل شركة من الشركات بياناتها الحساسة، سواء كانت معلومات مالية، أو قوائم العملاء، أو غير ذلك من حقوق الملكية الفكرية. وينبغي على إدارة الشركة أن توضح نوعية البيانات اللازم حمايتها. ومن الممارسات الجيدة هو طرح السؤال التالي «إن تم الكشف عن أو اختراق البيانات الموجودة في موضع ما، فما هو أسوأ السيناريوهات المتوقعة؟»

مراقبة أنشطة المستخدمين. من المهم أن نعرف ما هي البيانات التي يصل الموظفون إليها في المعتاد وسلوكيات المستخدمين التقليدية في العمل. على سبيل المثال، فإن مراقبة الأنشطة مثل نقل الملفات، وزيارات المواقع الإلكترونية، والتحميل على التخزين السحابي، يمكنها أن تعكس لصاحب العمل صورة عن السلوكيات غير الطبيعية عندما تحدث.> تشفير البيانات وفرض سياسات البيانات الصارمة. لا ينبغي للمؤسسات أن تكون ضعيفة في جانب فرض وإنفاذ السياسات المتعلقة بأمن البيانات. ولكي يدرك الموظفون خطورة الكشف عن واختراق البيانات، لا بد من استمرار تحديث سياسات البيانات، وفرضها ونشرها بانتظام داخل المؤسسة. أيضا، إذا كان من المقرر مغادرة البيانات خارج المؤسسة فلا بد من تشفيرها للحيلولة دون كشفها بواسطة أطراف ثالثة.> تدريب وتثقيف الموظفين بشأن التهديدات الداخلية. يعمل أغلب أرباب الأعمال على تثقيف وتدريب الموظفين حول البرمجيات الخبيثة، والفيروسات، والهجمات الإلكترونية. ومع ذلك، لا بد أن يعلم الموظفون أنهم يمكنهم الإضرار بالبيانات عن طريق تبادل المعلومات غير الضرورية حول المؤسسة مع الموظفين الآخرين داخل المؤسسة نفسها. ولا بد لهم أن يعلموا أنه قد يكون هناك موظفون لديهم نيات خبيثة تجاه المؤسسة، أو أن بعض الموظفين يمكنهم الإضرار بالبيانات بطريق الخطأ.

وضع نظام لتقدير مخاطر الموظفين. إن حجب منافذ الوصول إلى البيانات داخل المؤسسة ليس من الأساليب الفعالة. ومن خلال وضع نظام لمراقبة سلوكيات الموظفين ونظام تقدير المخاطر، يمكن لأرباب الأعمال الوقوف على المستخدمين أو الموظفين الذين يشكلون أعلى مستويات الخطر داخل المؤسسة. على سبيل المثال، يمكن لصحاب العمل وضع أعلى درجة من المخاطر على الموظف الذي لا يعمل في قسم المبيعات ولكنه يحاول باستمرار الوصول إلى تفاصيل بيانات عملاء الشركة.ضوابط أمنية

التصديق المزدوج وضوابط الوصول المميز. يمكن للتصديق المزدوج المساعدة في ضمان عدم استخدام الموظفين لبيانات اعتماد الموظفين الآخرين في الوصول إلى البيانات. وينبغي إدارة النظم المهمة عن طريق إدارة الوصول المميز للبيانات حتى يتسنى للمؤسسة معرفة الموظف الذي قام بتغيير التفضيلات أو القواعد أو الوصول إلى داخل النظام.

التركيز على الكشف والوقاية الآلية. المعرفة المبسطة بشأن التهديد الداخلي ليست كافية بحال - بمجرد خروج البيانات من المؤسسة، تعتبر في عداد النسيان. ومن المهم للغاية الكشف عن التصرف أثناء وقوعه والحيلولة دون خروج البيانات من المؤسسة بأي ثمن.> تثبيت أدوات رصد مورد تكنولوجيا المعلومات. إذا كانت المؤسسة تستخدم بائعي الطرف الثالث في إدارة أي من نظم تكنولوجيا المعلومات، ينبغي عليها تثبيت نفس أنواع أدوات المراقبة لكل مورد من الجهات الخارجية. وينبغي للأدوات المثالية أن تسمح بمتابعة مكثفة لأي تغييرات وتسجيلات للدخول إلى نظم المؤسسة.

إعادة تقييم السياسات المطبقة. إذا حافظت المؤسسات على البيانات الصحيحة بشأن الوصول إلى ملفات الموظفين، يمكنها الرجوع إليها ومعرفة إذا ما كانت سياسات الحماية من التهديدات الداخلية تحمي بالفعل المعلومات الحساسة وبصورة كاملة. وإعادة تقييم السياسات وإضافة المزيد من القواعد بناء على البيانات المجمعة هو من الأمور المهمة في السياسة طويلة الأجل لاحتواء المخاطر الداخلية.> تنفيذ السياسات الاستباقية المفيدة للمؤسسة. السياسات الاستباقية تشبه الأتمتة، ومع ذلك فمن الأهمية التفكير في اتخاذ التدابير الاستباقية الفعلية. فهل تريد حجب المستخدم بالكامل أم تريد منع وقوع التصرف وتنبيه الموظف بشأنه؟ يجب على المؤسسات اتخاذ القرار بشأن مدى صرامة السياسات الاستباقية التي تستخدمها، حيث إن لكل منها عواقبه البديلة للمستخدمين.

GMT 16:56 2018 الجمعة ,30 تشرين الثاني / نوفمبر

تطبيق لـ"الماساج" يُوضِّح أسماء بريطانيين مُتهمين بسلوكهم الجنسي السيئGMT 16:42 2018 الجمعة ,30 تشرين الثاني / نوفمبر

شركة "أوس" تقرر بيع موقعها "فليكر" الى SmugMug لتخزين الصورGMT 12:04 2018 الجمعة ,30 تشرين الثاني / نوفمبر

أقدم الرسوم الصخرية تكشف عن حقائق علمية مدهشة عن الكواكبGMT 14:52 2018 الخميس ,29 تشرين الثاني / نوفمبر

باحث صيني يعلن ولادة أول طفل مُعدّل وراثيًا في العالمGMT 19:27 2018 الأربعاء ,28 تشرين الثاني / نوفمبر

إنتاج الجيل الثالث من المحفظة الذكية المضادة للسرقةأبوظبي تستعرض نموذج الشراكات بين القطاعين العام والخاص في "أديس 2026"

أبوظبي - صوت الإمارات

استعرض مكتب أبوظبي للاستثمار خلال مشاركته في قمة أبوظبي للبنية التحتية “أديس 2026”، نموذج الإمارة في تطوير منظومة متكاملة لمشاريع الشراكة بين القطاعين العام والخاص، بما يعزز جاذبية البنية التحتية للاستثمار و�...المزيدعادل إمام رحلة فنية صنعت تاريخاً من الكوميديا والدراما والإبداع

القاهرة - صوت الإمارات

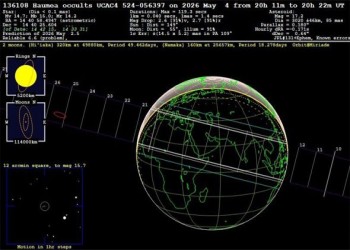

يحتفل الوسط الفني والجمهور العربي بذكرى ميلاد الفنان عادل إمام، أحد أبرز نجوم الفن في العالم العربي، والذي نجح على مدار عقود طويلة في ترسيخ مكانته كأيقونة فنية تركت بصمة استثنائية في السينما والمسرح والتلفزيون. ب�...المزيداحتجاب فلكي نادر للكوكب القزم "هوميا" يُرصد الإثنين في العالم العربي

أبوظبي - صوت الإمارات

أعلن مركز الفلك الدولي أن مساء يوم الإثنين سيشهد ظاهرة فلكية استثنائية تتمثل في احتجاب الكوكب القزم هوميا لأحد النجوم، حيث سيعبر أمامه ويحجبه بالكامل لمدة قد تصل إلى 119 ثانية، في حدث يمكن رصده من معظم أنحاء العالم ا...المزيدمحمد الشرقي يشهد توقيع مذكرة تفاهم بين بيت الفلسفة وجائزة المقال الإماراتي

الفجيرة - صوت الإمارات

شهد الشيخ محمد بن حمد الشرقي ولي عهد الفجيرة في مكتبه بالديوان الأميري توقيع مذكرة تفاهم بين بيت الفلسفة بالفجيرة وجائزة المقال الإماراتي، بهدف تعزيز التعاون الثقافي والفكري ودعم الإبداع والكتابة في الدولة. ووقّ�...المزيدسباق الهاتريك بين ميسي ورونالدو يكشف المتفوق بالأرقام

لندن - صوت الإمارات

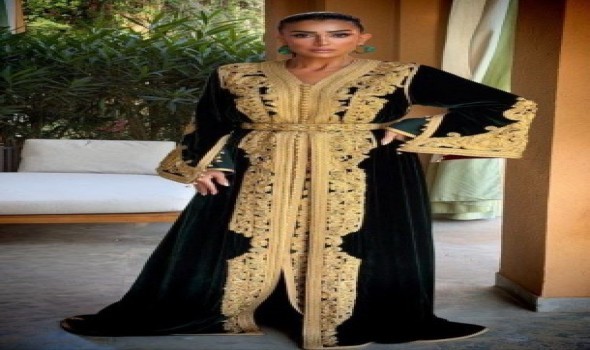

يستمر الصراع التاريخي بين الأرجنتيني ليونيل ميسي والبرتغالي كريستيانو رونالدو في إثارة عشاق كرة القدم، هذه المرة حول إحصائيات الهاتريك، التي تُظهر مدى القدرة التهديفية والاستمرارية لكل لاعب على مدار مسيرته. وبين...المزيدسحر التراث المغربي يزين إطلالات النجمات في "أسبوع القفطان" بمراكش

مراكش - صوت الإمارات

شهدت مدينة مراكش أجواءً استثنائية من الفخامة والأناقة خلال فعاليات “أسبوع القفطان المغربي” في دورته السادسة والعشرين، والذي احتفى بجمال القفطان المغربي باعتباره أحد أبرز رموز التراث والأزياء التقليدية الراقية. وحرصت العديد من النجمات والإعلاميات العربيات على الظهور بإطلالات مستوحاة من روح القفطان المغربي الأصيل، بتصاميم مزجت بين الحرفية التقليدية واللمسات العصرية. وتألقت الفنانة غادة عبدالرازق بقفطان باللون الأخضر الزمردي تميز بتطريزات ذهبية كثيفة مستوحاة من الطابع التراثي المغربي، مع حزام مطرز أبرز أناقة التصميم، واختارت تنسيق أقراط مرصعة بأحجار الزمرد مع تسريحة شعر بسيطة على شكل ذيل حصان مرتفع. كما ظهرت مريم الأبيض بإطلالة مشرقة بقفطان أصفر لافت، جمع بين القماش الانسيابي والتفاصيل المعدنية اللامعة، وزُين ب...المزيد Maintained and developed by Arabs Today Group SAL

جميع الحقوق محفوظة لمجموعة العرب اليوم الاعلامية 2025 ©

Maintained and developed by Arabs Today Group SAL

جميع الحقوق محفوظة لمجموعة العرب اليوم الاعلامية 2025 ©

أرسل تعليقك